Objectif : démontrer une faiblesse de sécurité

L’idée derrière ce projet est simple : prouver qu’il est possible de récupérer des identifiants d’utilisateurs avec un simple ESP32 C3 Mini à 3€, en imitant une page de connexion Wi-Fi publique.

Ce n’est pas une expérience de piratage. C’est une démonstration de la facilité avec laquelle une personne malintentionnée pourrait agir, et donc un appel à la vigilance.

But du projet : simuler un faux portail Wi-Fi (comme dans un restaurant, hôtel, ou lieu public) et observer à quel point certains utilisateurs entrent leurs identifiants sans vérifier l’authenticité de la page.

Le fonctionnement du dispositif

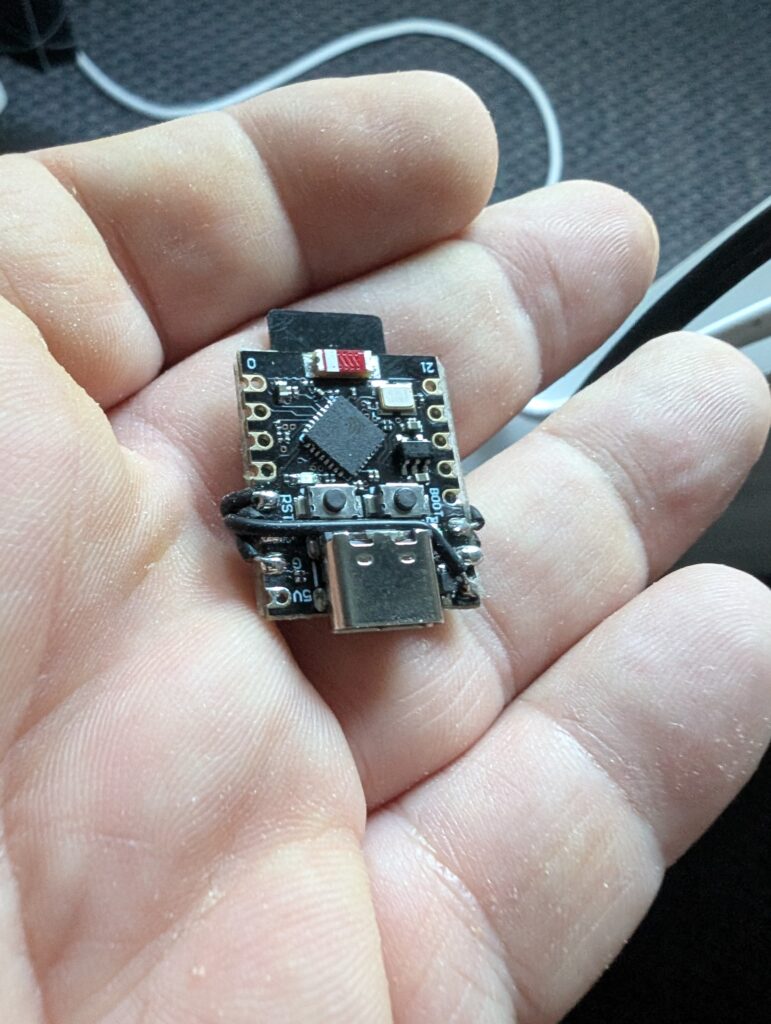

L’ESP32 est programmé pour agir comme un point d’accès Wi-Fi :

- Il diffuse un réseau du type

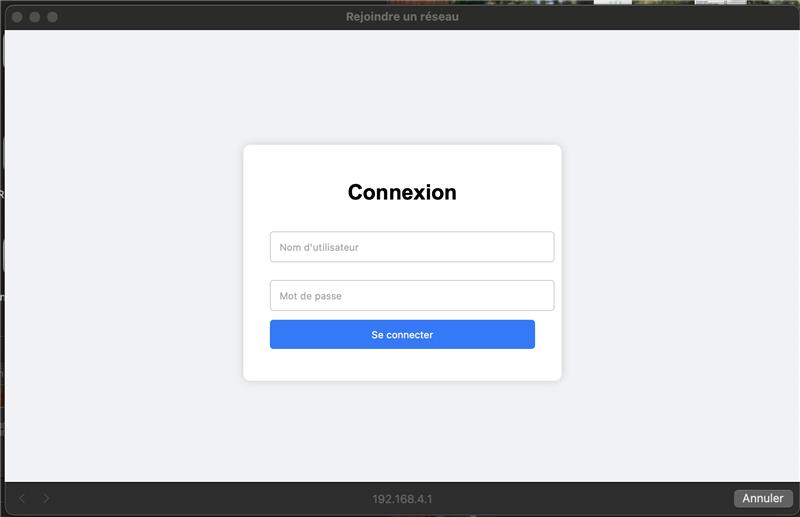

FreeWifi,McDonalds-Wifi,AirportHotspot, etc. - Dès qu’un utilisateur se connecte, une page de connexion HTML simulée s’ouvre automatiquement.

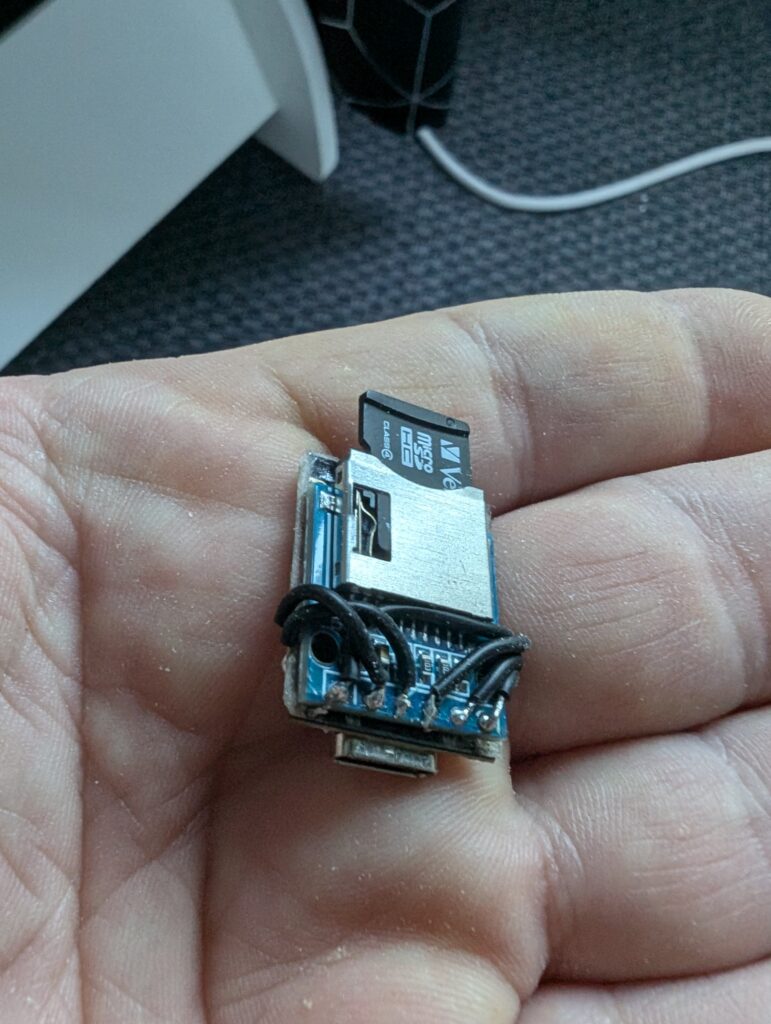

- S’il saisit un identifiant et un mot de passe, ces informations sont enregistrées sur une carte SD, dans un fichier

login.txt. - On peut même choisir dynamiquement le type de site à imiter via une interface d’administration simple (par exemple

/site1pour une page d’hôtel,/site2pour un fast-food).

Coût, matériel et efficacité

- Matériel utilisé : ESP32 C3 Mini avec lecteur de carte SD

- Coût total : 3 à 5€

- Aucune connexion Internet nécessaire

- Compatible mobile, PC Windows, Mac OS, … ouverture automatique de la page Fake

Oui, pour le prix d’un café sur paris 😉 , on peut capturer les identifiants d’un utilisateur inattentif dans un environnement public.

Pourquoi faire ça ?

Je ne suis pas là pour encourager qui que ce soit à commettre une infraction.

Je fais cette démonstration pour éveiller les consciences sur un fait simple :

la sécurité d’un utilisateur peut être compromise en quelques secondes, sans hacking compliqué, ni équipement coûteux.

Cela montre pourquoi :

- Il ne faut jamais entrer de mot de passe sur un portail captif inconnu.

- Il est dangereux de réutiliser les mêmes mots de passe partout.

- La vérification du domaine (HTTPS, cadenas, etc.) est essentielle.

Éthique & légalité

➡️ Ce projet est strictement à but pédagogique et démonstratif.

➡️ Il est réalisé en environnement privé, dans un cadre de test, sans aucune victime réelle.

➡️ Toute utilisation de ce type de dispositif dans un lieu public ou sans consentement serait illégale et moralement inacceptable.

Je répète :

❌ Je n’encourage pas l’usage de ce code pour piéger qui que ce soit.

✅ Je montre que c’est possible pour inciter chacun à mieux se protéger.

Conclusion

Ce projet est un outil de sensibilisation. Il illustre que la confiance excessive dans les réseaux publics peut coûter cher, même face à un dispositif aussi simple qu’un ESP32 C3 Mini.

🛠️ Code source à utiliser avec conscience et responsabilité.